スタートアップ分析

OpenClawで読むローカルAIエージェントの実務設計

12分で読める|2026/04/15|

AIAIエージェントオープンソース

この記事の要約

OpenClawを、スマホやチャットから自分のPC・ツールを動かすpersonal assistantとして読む実務ガイド。元動画と公式docsをもとに、チャネル、Agent、Tool、安全設計、導入チェックリストを整理します。

OpenClawを読むとき、GitHubスター数や採用ニュースより先に見たいのは、AIがどこで動き、どの権限で、どのチャットや端末から呼び出されるかです。

元動画でPeter Steinbergerが語ったマラケシュの音声メッセージの話は、ローカルAIエージェントの魅力をよく表しています。ただし実務で重要なのは「すごいデモ」そのものではありません。チャットで受けた依頼がゲートウェイに入り、AgentがToolを選び、必要な端末やファイルへ届く。その一連の流れを、どう安全に小さく始めるかです。

本記事ではOpenClawを「PCを動かせるチャットボット」ではなく、ゲートウェイ、チャネル、Agent、Tool、端末ノードを組み合わせたpersonal assistant基盤として整理します。

この記事の読み方

- 元動画の発言は、Peter Steinberger個人のプロダクト観として扱います

- 仕様や構成はOpenClaw公式docsとGitHubを確認する導線に寄せます

- 導入可否は、機能の多さより権限境界と運用ルールで判断します

この記事でわかること

- OpenClawの基本構造: ゲートウェイ、チャネル、Agent、Tool、端末ノードが何を担うか

- ローカルAIエージェントの価値: クラウドAIとの差を「データ所在地」ではなく「実行権限」で捉える

- 安全な始め方: DMペアリング、allowlist、tool profile、ログ、sandboxを確認するチェックリスト

基本情報

| 項目 | 内容 |

|---|---|

| プロジェクト | OpenClaw |

| 創設者 | Peter Steinberger |

| 主な参照元 | GitHub repository、公式docs、Peter Steinbergerのインタビュー動画 |

| 中核コンポーネント | ゲートウェイ、Agent runtime、Tools / 拡張、チャネル、端末ノード |

| 利用面 | チャット、WebChat、CLI、端末ノード、各種ツール |

| 設計の焦点 | 誰が話しかけられるか、どのツールを呼べるか、どの端末で実行されるか |

OpenClawアーキテクチャ概念図

OpenClawアーキテクチャ概念図OpenClawとは何か

「ローカルモデル」ではなく「ローカル権限を束ねるゲートウェイ」

OpenClawの特徴は、単にローカルLLMを使えることではありません。公式docsでは、単一のゲートウェイがWhatsApp、Telegram、Slack、Discord、Signal、iMessage、WebChatなどのメッセージ面をまとめ、CLIやWeb UI、端末ノードが同じゲートウェイへ接続する構造として説明されています。

つまりOpenClawは、次のような流れを作るための基盤です。

- ユーザーがチャットやCLIで依頼する

- ゲートウェイがメッセージ、認証、セッション、端末接続を扱う

- Agent runtimeが文脈を読み、使うToolを選ぶ

- Toolや拡張がファイル、ブラウザ、コマンド、メッセージ、端末操作を実行する

- 結果が同じチャネルへ返る

この構造で重要なのは、モデルの性能だけではありません。Agentがファイルを読めるのか、コマンドを実行できるのか、別端末へ命令を送れるのか、外部チャットに返信できるのか。これらの権限設計がプロダクトの本体です。

ChatGPTやClaude単体との差

ブラウザ上のAIチャットは、基本的には「会話の相手」です。OpenClawのようなpersonal assistant基盤は、会話の先にローカルのファイル、端末、ブラウザ、メッセージ送信、スケジュール実行などのTool surfaceを置きます。

| 観点 | AIチャット単体 | OpenClaw型のpersonal assistant |

|---|---|---|

| 主な入出力 | テキスト、ファイルアップロード、Web検索 | チャット、CLI、端末ノード、Tool実行 |

| 実行場所 | サービス側の環境 | 自分が管理するゲートウェイと接続先 |

| 価値の中心 | 生成、要約、相談 | 依頼を受けて手元の環境で作業を進めること |

| 注意点 | 入力データとアカウント権限 | チャネル、端末、ファイル、Toolの権限境界 |

「ローカルだから安全」と短絡するのは危険です。ローカルで動くからこそ、Agentに与えた権限がそのままリスクになります。

元動画で語られたAhaモーメント

Peter Steinbergerのインタビューで印象的なのは、マラケシュで音声メッセージを送ったときのエピソードです。

彼はスマホから音声ファイルを送りました。Agentは、受け取ったファイルの形式を推定し、変換し、文字起こしを行い、翻訳して返す流れを自律的に組み立てたと語られています。

この話を「音声処理ができるAI」とだけ読むと、学びが狭くなります。実務上のポイントは、Agentが未知の依頼に対して以下を組み合わせたことです。

- 入力ファイルの観察

- 使えるコマンドやAPIの探索

- 失敗しそうな処理の回避

- 結果の説明

- チャットへの返信

OpenClawのAhaモーメントフロー図

OpenClawのAhaモーメントフロー図この種のデモは強力ですが、同時に危険性も示します。AgentがコマンドやAPIキーに届くなら、便利さと同じだけ、誤操作やプロンプトインジェクションの被害範囲も広がります。OpenClawを評価するときは、Ahaモーメントと権限境界を必ずセットで見ます。

「アプリの多くが消える」という主張の読み方

元動画では、Peterが「データ管理だけのアプリはエージェントに置き換わりやすい」という趣旨の大胆な見方を語っています。

ここで重要なのは、未来予測を当てることではありません。アプリを次の4層に分けて見ることです。

| 層 | 見るべき問い |

|---|---|

| 入力 | ユーザーはフォーム入力をしたいのか、自然文や写真で渡したいのか |

| 保存 | データはどこに残り、誰が読めるのか |

| 実行 | Agentが実際に何を変更できるのか |

| 検証 | ユーザーはどこで差分を確認し、取り消せるのか |

ToDo、家計、営業メモ、社内ナレッジのような領域では、専用画面を開くより「チャットで投げ、Agentが既存の保存先へ整理する」体験が合う場面があります。一方で、医療機器、金融取引、本人確認、会計承認のような高リスク領域では、Agentに任せる前に人間の確認点を明確に置く必要があります。

クラウドAI vs ローカルAI比較

クラウドAI vs ローカルAI比較モデルより運用文脈が価値になる

OpenClawのような基盤では、モデル名よりも文脈の扱いが重要になります。

- どの会話を同じセッションとして扱うか

- どのファイルやログを読ませるか

- どのToolを使える状態にするか

- どの依頼を拒否または確認待ちにするか

- どの操作を履歴として残すか

モデルは差し替えられても、作業履歴、好み、承認ルール、社内の手順、失敗例は組織固有です。OpenClawの価値は、そうした文脈を自分の運用に近い場所で扱える点にあります。

BotがBotや人に仕事を渡す世界

Peterは、Human to BotからBot to Bot、さらにBotが人間の作業を手配する流れにも触れています。

これも未来断定ではなく、ワークフロー設計の論点として読むのが安全です。

| 段階 | 例 | 設計上の注意点 |

|---|---|---|

| Human to Bot | 人間がチャットで「この資料を要約して」と頼む | 参照ファイルと出力先を明確にする |

| Bot to Tool | Agentがブラウザ、ファイル、CLI、メッセージToolを使う | Toolごとのallow / denyを設計する |

| Bot to Bot | 目的別Agentへ作業を分担する | セッション分離と責任範囲を固定する |

| Bot to Human | 電話、現地確認、専門判断を外部作業として依頼する | 依頼内容、承認、費用、個人情報を絞る |

AI社会の進化段階

AI社会の進化段階実務で最初に試すべきなのは、最終段階の自動発注ではありません。まずはHuman to BotとBot to Toolを小さく閉じ、Agentが何を読んだか、何を変更したか、どこで止まったかを確認できる状態にすることです。

OpenClawの設計思想

既存のチャットとCLIを入口にする

OpenClawは、専用の巨大UIを先に作るより、既存のチャット、CLI、Toolをつなぐ方向に寄っています。公式docsでは、チャットチャネル、Tool / Plugin、Agent runtime、Gatewayが分かれて説明されています。

この考え方は、社内導入でも有効です。

- チャット: 人が依頼しやすい入口

- CLI: Agentが作業しやすい実行面

- ファイル: 手順、メモ、設定を残す場所

- Gateway: 認証、セッション、チャネル、端末を束ねる場所

専用画面を作る前に、どの作業がチャットとファイルだけで回るかを見極める。OpenClawはその実験に向いた構成です。

SOUL.mdは「人格」よりも運用規約として読む

OpenClaw docsにはSOUL.mdのガイドがあります。名前だけを見ると「AIに魂を与える」話に見えますが、実務では人格演出よりも、以下を明文化する場所として扱う方が堅実です。

- どの相手をownerとして扱うか

- どの依頼を拒否するか

- どの操作で確認を求めるか

- 失敗時にどう報告するか

- 機密情報や外部リンクをどう扱うか

プロンプトは安全境界そのものではありません。しかし、Agentの判断傾向を明文化し、レビューしやすくする意味はあります。

導入前に確認する安全設計

OpenClaw公式のSecurity docsは、かなり率直です。AI assistantはshell commandの実行、ファイル読み書き、network serviceへのアクセス、メッセージ送信ができると説明し、そのうえで「access control before intelligence」という考え方を置いています。

ここから導ける導入チェックリストは次の通りです。

1. 誰が話しかけられるか

DMはpairingまたはallowlistを基本にします。openなDMやgroup policyは便利ですが、公共の部屋や多数の参加者がいる場所では攻撃面が一気に広がります。

最初の設定では、以下を決めます。

- ownerだけが高権限Toolを使える

- groupではmention必須にする

- unknown senderはpairing待ちにする

- 複数人が使うならDM sessionを分ける

2. どのToolを使えるか

OpenClawのTools docsでは、exec、browser、web search、file I/O、message、cron、gatewayなど多くのToolが説明されています。強力なToolほど、deny listやprofileで絞る必要があります。

最初は次の順に広げるのが無難です。

minimalに近い読み取り中心の構成- workspace限定のfile I/O

- 明示承認つきのcommand実行

- 送信やcronのような副作用の大きいTool

3. どこにログが残るか

Security docsは、session transcriptが~/.openclaw/agents/<agentId>/sessions/*.jsonlに保存されることにも触れています。これは継続性には便利ですが、同じOSユーザーやホスト上の別プロセスから読める可能性も考える必要があります。

社内利用では、以下を先に決めます。

- OpenClawを動かすOSユーザー

- ログを残してよい情報の範囲

- 秘密情報を含むファイルの配置

- バックアップや端末廃棄時の扱い

4. Node実行をどう扱うか

macOS nodeなどをpairingすると、Gatewayから端末側の操作を呼べます。公式docsは、これはremote code executionであると明記しています。

端末操作を使うなら、端末ごとに許可コマンドを絞り、approvalの設定を確認します。便利な「自分のMacを遠隔操作できる」体験は、攻撃者にとっても魅力的な権限です。

5. 外部コンテンツをどう扱うか

プロンプトインジェクションは、Webページ、メール、PDF、チャット添付、貼り付けテキストから入ります。OpenClawに限らず、Toolを持つAgentでは「読んだ内容をそのまま命令として扱わない」設計が必要です。

実務では、次を徹底します。

- URLや添付はuntrustedとして読む

- 高権限Toolの前に人間確認を挟む

- secretsをAgentのreachable filesystemから遠ざける

- sandboxとworkspaceOnlyを使う

- 送信前に差分を出す

日本企業が学べること

1. 端末内データを使うなら、権限と監査を先に設計する

ローカル実行は、機密データを外部サービスへそのまま渡さない選択肢になります。一方で、端末内のファイル、ブラウザ、CLI、チャット送信までAgentが触れるなら、事故時の影響は大きくなります。

日本企業が学べるのは「ローカルなら安心」ではなく、AIに作業環境を渡すなら権限境界をプロダクト要件として扱うという姿勢です。

2. レガシー業務との橋渡しに使う

営業、バックオフィス、カスタマーサポートには、まだチャット、メール、電話、Excel、社内ファイルが混在しています。OpenClaw型のAgentは、既存ツールを置き換える前に、既存ツール間の作業をつなぐ用途で試せます。

たとえば、次のような小さな範囲から始められます。

- 顧客メモを受け取り、既存フォルダへ議事録を作る

- 受信した問い合わせを分類し、下書きを作る

- 社内手順書を参照してチェック項目を返す

- 作業ログを読み、次の確認点をまとめる

3. 一人ビルダー文化と相性がよい

Peter Steinbergerの話から得られる最大の示唆は、少人数でも「自分の作業環境に深く入るAgent」を作れることです。大きなSaaS導入より先に、自分の端末、チャット、ファイル、CLIを使った小さな自動化を作る。そこで得た知見を、権限設計や監査の形で組織に持ち込む方が現実的です。

FAQ

Q1. OpenClawとAIチャットは何が違うのか?

AIチャットは会話や生成が中心です。OpenClawはGatewayを通じてチャット、端末、Tool、Pluginをつなぎ、Agentがローカル環境や接続先で作業するための基盤です。

Q2. OpenClawを使うには開発経験が必要か?

公式docsにはinstaller script、npm、source buildなど複数の導入経路があります。実務で使うなら、インストールよりも、Tool権限、チャネル設定、ログ、承認フローを理解できる担当者が必要です。

Q3. SOUL.mdは必須か?

SOUL.mdはAgentの振る舞いを定義するためのファイルとして扱えます。必須の魔法ではありませんが、ownerの扱い、拒否する依頼、確認を求める操作、報告スタイルを文書化する場所として有用です。

Q4. 外部ツール連携はどう考えればよいか?

公式docsではTools、Skills、Pluginsが分けて説明されています。ToolはAgentが呼ぶ関数、Skillは使い方のガイド、PluginはチャネルやToolやproviderをまとめる拡張単位です。最初は許可するToolを絞り、Pluginは信頼できるものだけに限定します。

Q5. 日本語で使えるか?

利用するモデルやチャネルが日本語を扱えるなら、日本語の依頼や返信は可能です。ただし、設定ファイル、Skill、SOUL.md、社内手順は、チームがレビューしやすい言語で統一した方が運用しやすくなります。

Q6. ローカル実行ならセキュリティ面で有利か?

有利な面はありますが、それだけでは不十分です。Agentがshell、file I/O、browser、message、cron、gateway設定に届くなら、ローカル環境そのものが重要な信頼境界になります。DM allowlist、Tool deny、sandbox、workspace制限、ログ管理をセットで確認します。

Q7. 複数Agentを使うべきか?

最初から増やす必要はありません。まずは単一Agentで、読み取り、下書き、差分提示までを安定させます。その後、開発、事務、調査のように責任範囲を分けたい場合に、Agent分割やmulti-agent routingを検討します。

まとめ

OpenClawの面白さは、スター数や派手なデモではなく、AIを自分の作業環境へ接続する設計にあります。チャットから依頼し、Gatewayが受け、AgentがToolを選び、ローカルや接続先で実行する。この構造は、AIを「相談相手」から「作業者」に近づけます。

ただし、作業者に近づくほど安全設計は重くなります。OpenClawを試すなら、機能一覧より先に、誰が使えるか、どのToolを呼べるか、どの端末で何が実行されるか、ログがどこに残るかを確認します。

主要ポイント

- OpenClawはGateway中心の基盤: チャット、CLI、端末ノード、Agent runtime、Tool / PluginをGatewayが束ねる。

- 価値は実行権限にある: 生成AIの回答だけでなく、手元の環境で作業を進められる点が違いになる。

- Ahaモーメントは安全設計とセット: 自律的に問題を解けるAgentは、誤操作や攻撃時の影響も大きい。

- SOUL.mdは運用規約として読む: 人格演出より、owner、拒否、確認、報告、機密扱いを文書化する用途が実務的。

- 最初は小さく閉じる: 読み取り、下書き、差分提示から始め、送信、cron、端末実行は段階的に広げる。

次のステップ

- 公式docsのArchitecture、Channels、Tools、Securityを読む

- 自分のユースケースで必要なToolだけを書き出す

- DM / groupの入口、allowlist、session分離、ログ保存先を決める

- 破壊的操作を含まない読み取りタスクから試す

関連記事

参考リソース

- 元動画:OpenClaw Creator: Why 80% Of Apps Will Disappear

- OpenClaw GitHub repository

- OpenClaw Architecture docs

- OpenClaw Install docs

- OpenClaw Channels docs

- OpenClaw Tools and Plugins docs

- OpenClaw Security docs

本記事はYouTube動画「https://youtu.be/4uzGDAoNOZc」とOpenClaw公式docsを基に、ネクサフローのAI研究シリーズとして作成しました。

この記事の著者

中村 知良

代表取締役

早稲田大学卒業後、ソフトバンク株式会社にてAI活用やCEO直下案件のプロジェクトマネージャーに従事。その後、不動産スタートアップPit in株式会社の創業、他スタートアップでの業務改善・データ活用を経験後、2023年10月、株式会社ネクサフローを創業し代表取締役CEO就任。

次に読む

あわせて読みたい

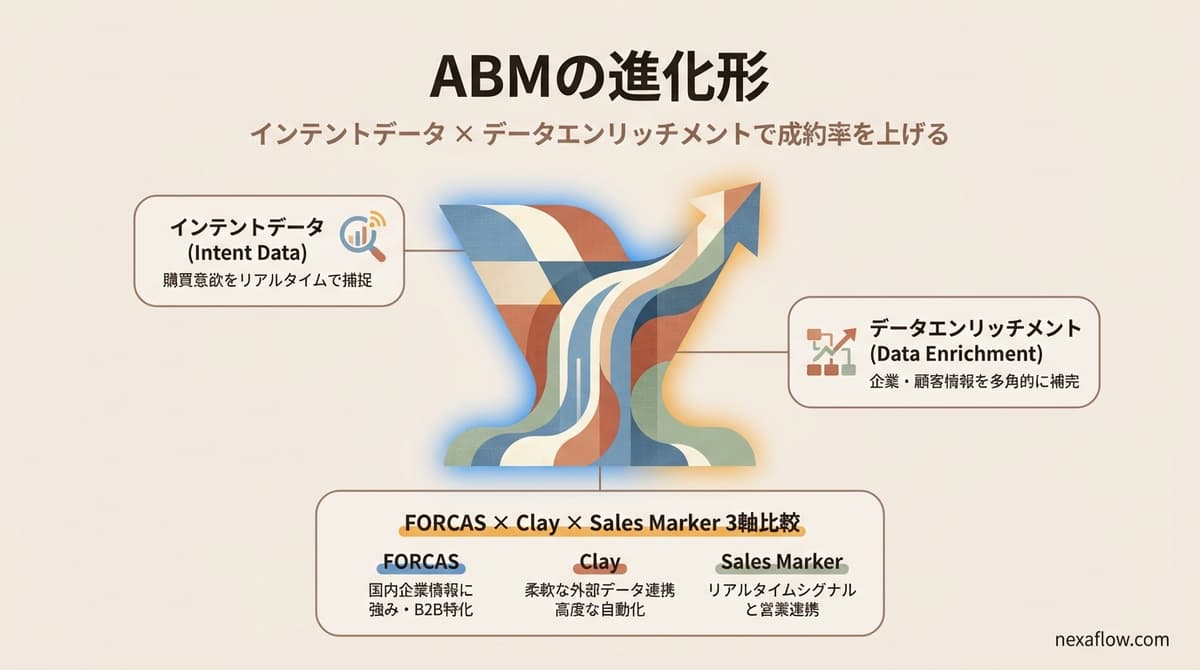

ABMの進化形——インテントデータ×データエンリッチメントの設計メモ

ABMが静的なターゲットリストで止まる理由を整理し、インテントデータ、データエンリッチメント、Data Waterfall、Signal-based sellingを組み合わせて営業とマーケの動きを設計するための読み筋をまとめる。

2026/04/15

ABMインテントデータデータエンリッチメント

日本のBtoB営業はなぜ「顧問頼み」なのか?データ×関係性のハイブリッドGTM

CPC¥10,403——顧問営業はなぜこれほど高単価なのか。LinkedIn不在・信頼文化という日本固有の構造を解明し、データで的を絞り、顧問で接点を作る「ハイブリッドGTM」の設計方法を解説する。

顧問営業GTM

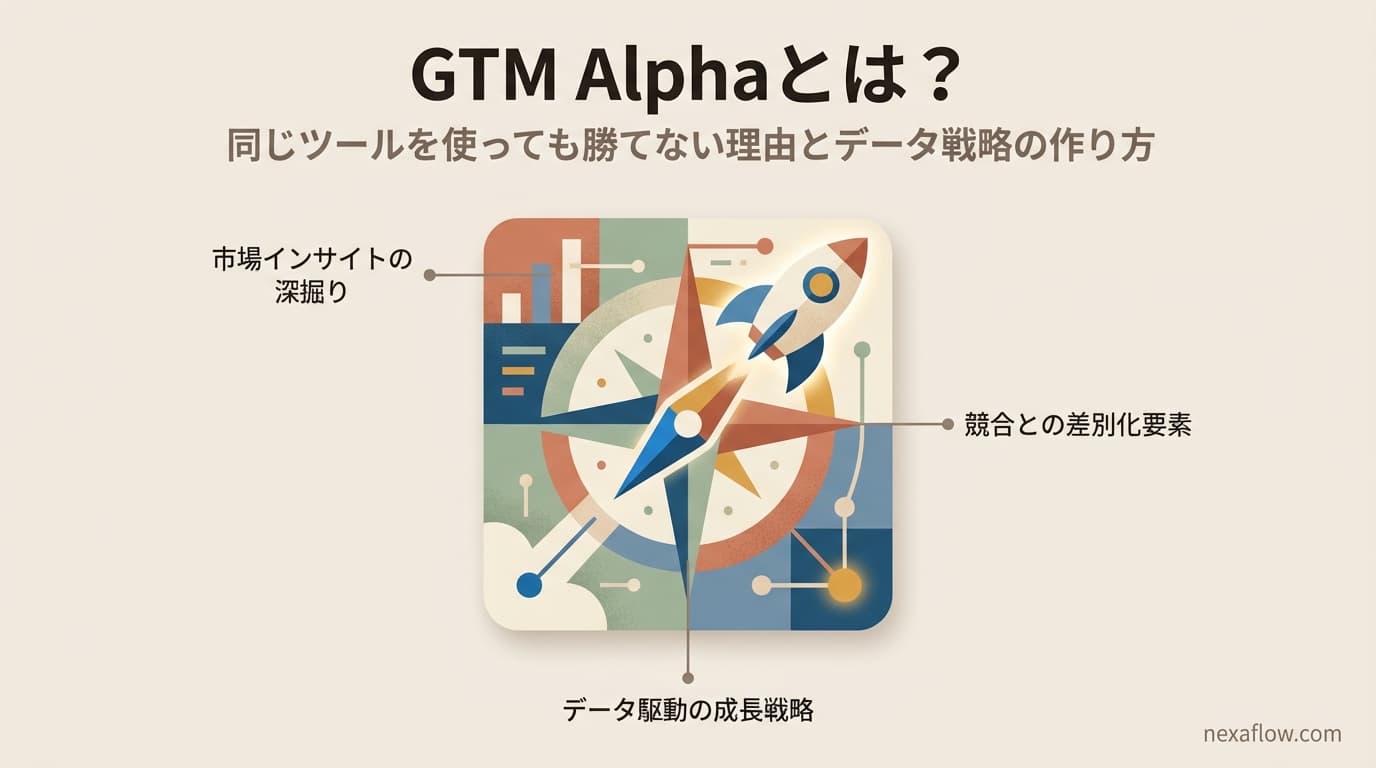

GTM Alphaとは?同じツールを使っても勝てない理由とデータ戦略の作り方

GTM Alpha(GTMアルファ)とは、競合が持たないデータを活用し、競合ができない施策を実行することで得られる営業上の競争優位性である。金融用語のα(超過リターン)から転用されたこの概念を、GTMの3法則・日本市場のデータソース・実装ロードマップとともに解説する。

GTM AlphaGTM戦略